活动回顾

2024年6月3日,来自俄亥俄州立大学的博士生杨宇清来到复旦大学江湾校区二号交叉学科楼,分享了题为“Decoding the Threat Model of Mobile Super Apps”的讲座。

杨宇清首先介绍了移动超级应用的生态及发展脉络,指出当前超级应用生态中存在的安全问题,并介绍了他们团队近期的研究成果。

杨宇清提出,超级应用的核心问题在于超级应用对小程序开发者来说是一个灰盒,开发者只能通过超级应用平台提供的开发者文档猜测意图,因此难以达成完美的开发实践。这其实是一个超级应用安全责任划分不明确的问题。因此,针对超级应用的漏洞可以转化为三个问题:开发者是否会犯错、平台是否信任开发者和开发者是否互相信任。

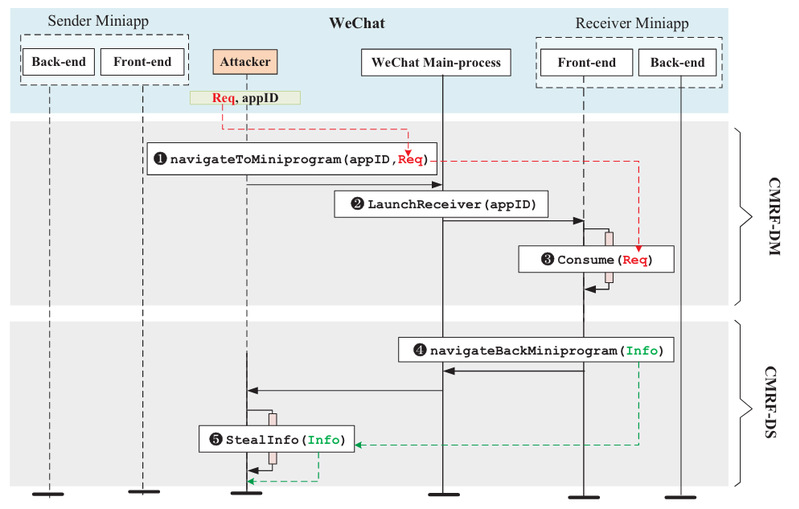

以小程序之间的信任问题为例,杨宇清介绍了一种跨小程序的请求伪造攻击(CMRF)。该攻击利用小程序间通信在支付处理的检查缺失,可能允许攻击者伪造并注入虚假请求,从而导致特权数据访问、信息泄露甚至零元购等各种安全后果。他们团队还进一步测量了现实世界中的微信小程序和百度小程序,发现存在交叉通信的小程序中有超过95%缺乏发送方appID的检查。杨宇清团队的另一项工作也揭示了小程序密钥泄漏问题。这些发现揭示了超级应用生态的脆弱性,有效地建议并帮助超级应用平台防御这些安全攻击。

在最后,杨宇清对超级应用生态的安全问题作出总结,并系统地分析了造成这些安全问题的4个根因。在与超级应用平台的沟通中,他们也发现,尽管平台明确知道需要对自己的用户和数据负责,但当前生态仍处在发展阶段,诸多不完善的实现可能来自安全与效率的平衡取舍。在这一议题下,更安全便利的解决方案还需要研究人员进一步探索。

在报告结束时,实验室老师和同学们结合自身研究方向,针对超级应用及小程序生态的研究难点和未来发展趋势,与杨宇清进行了热烈和深入的讨论。

演讲者介绍

Yuqing Yang is a third-year PhD candidate in the Department of Computer Science and Engineering at The Ohio State University. His research focuses on vulnerability and malware detection in mobile and web security, with a particular emphasis on super apps.

Yuqing's work has been published in prestigious conferences such as ACM CCS, SIGMETRICS, and ICSE. He has also served as a reviewer for top-tier journals and conferences, including TIFS, TOSEM, DSN, USENIX Security, IEEE Security & Privacy, and ACM CCS.

His research contributions have been recognized by leading super app vendors, including Tencent and Baidu.

(转载自 复旦白泽战队公众号)