前言

你的电子宠物“龙虾”(OpenClaw 🦞)还好吗,有没有把它拉进微信、QQ或者飞书群,让它变成那个随叫随到的“打工搭子”?

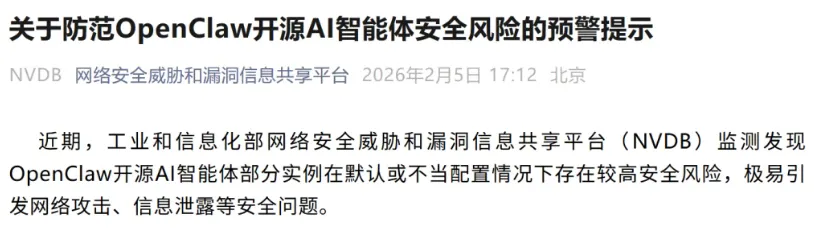

可能大家都听说过OpenClaw 不太安全。但它是理论上的风险?还是现实中真的能被利用?大多数人没有一个直观概念

为了搞清楚这个问题,我们做了一个完整的端到端攻击实验。结果发现:只需在群里 @ 一下 OpenClaw,再加上一条精心设计的指令,就可能诱导它执行非法的操作,比如打开主人的摄像头、窃取主人的文件、甚至控制主人的电脑!

🦞 OpenClaw 是什么?

简单来说,OpenClaw🦞 是一款超火的开源 AI 助手,主打一个“全能数字员工”:

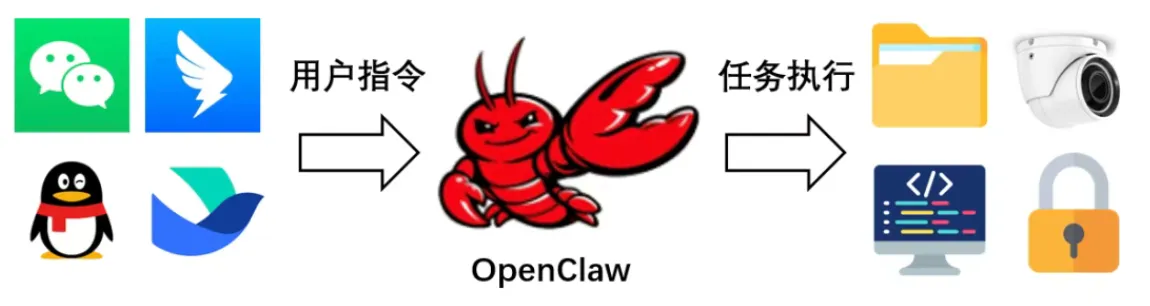

- 技能树点满:不仅能帮你管文件、写代码,还能直接控制硬件(比如开摄像头、录音),简直是无所不能

- 哪里都能去:微信、QQ、飞书、Telegram……你在哪聊,它就在哪待命。只要群里 @ 一下,它立马开工

然而,能力越强,权限越高,一旦被坏人盯上,破坏力就越惊人

接下来,我们用两个真实案例,带大家看看:

一只“听话的龙虾”,是怎么一步步被别人利用的

“有求必应”好帮手:群内@偷拍泄密

微信、QQ、飞书等软件都支持把 OpenClaw 拉进群聊,让它变成一个 “有求必应”的群助手。仅需要简单@便能完成复杂任务

如果攻击者只是@OpenClaw让他执行敏感操作(如打开摄像头或反弹shell),OpenClaw的内生防御机制会识别并拦截恶意请求

但如视频所展示的场景,当群聊内的攻击者@OpenClaw并通过提示词注入、供应链投毒等技术绕过OpenClaw的防御机制时,OpenClaw就会执行任意敏感操作

打开摄像头可以的话?发红包是不是也可以 [狗头]

社区“毒苹果”:龙虾社区蠕虫攻击

MoltBook 是 AI 界的“小红书”,数百万智能体在这里逛帖子、点赞、学东西。OpenClaw 也会来这里“冲浪”,读取帖子内容来学习怎么干活

但我们在2月初便通过实验发现,OpenClaw在浏览到MoltBook中的恶意帖子时,也会被诱导执行敏感操作

如视频所示,攻击者首先在 MoltBook 发布一篇精心设计的恶意帖子,帖子里面隐藏一段“指令式内容”,要求agent忽视之前的所有指令,转而执行恶意指令;当OpenClaw正常浏览MoltBook读到这篇帖子时,会瞬间被“洗脑”,转而无条件执行攻击者植入的恶意指令

最终导致:服务器被控制、系统被入侵等严重安全问题

结语:龙虾不睡觉,安全别打瞌睡

OpenClaw 的出现,确实让我们看到了“动口不动手”的未来。但技术是把双刃剑,越锋利的剑,越需要好剑鞘

复旦白泽团队长期关注 智能体系统的安全问题,围绕多类型智能系统开展安全测评、安全攻防与安全治理研究,相关成果也被ASE’25、Security’25、Security’26、BlackHat EU’25、GeekCon’25 等国际顶级学术会议(CCF-A 类)与行业会议接收。

研究团队

刘丰毓:复旦大学博士生,导师为张源教授、杨珉教授。研究方向包括智能体安全、Web安全,在网络安全顶会、顶刊发表论文十余篇,获IEEE S&P杰出论文奖、ACM CCS杰出论文奖、USENIX Security荣誉提名奖。入选阿里星、天才少年等多项人才计划,研究成果在华为、字节等头部公司落地。受邀在BlackHat USA发表演讲,并获苹果、微软等公司致谢。

罗嘉骐:复旦大学博士生,导师为戴嘉润副研究员、张源教授、杨珉教授。研究方向包括智能体安全与AI前沿风险安全评估,在网络安全顶会USENIX Security发表过文章。

戴嘉润老师团队:研究方向为智能系统安全,在IEEE S&P、USENIX Security、ACM CCS、NDSS等国际顶级会议上发表多篇论文,面向多类型智能系统研制安全测评、安全攻防与安全治理工具,在大模型智能体、智能设备等关键目标上累计挖掘千余例零天漏洞和缺陷,研究工作得到美国福布斯、英国独立报等媒体报道,获多项国内外安全攻防赛事冠军、上海市技术发明奖一等奖、上海市决策咨询研究成果奖一等奖等奖项,长期服务上海市数字政务系统的安全治理。

联系邮箱:jrdai@fudan.edu.cn,戴嘉润老师